I dubbi sulla sicurezza e sulla conformità alle norme di tutela della privacy sono tra le obiezioni più frequenti e immediate all’adozione del cloud computing.

Queste riserve si rivelano, alla luce dei fatti, sproporzionate.

In primo luogo, chi si preoccupa della sicurezza del ‘nuovo’ spesso non considera i rischi dei sistemi informatici che già usa.

Per fare una valutazione corretta, bisogna confrontare le opzioni tra di loro ed il cloud che, con le sue caratteristiche di amministrazione centralizzata, allineamento delle versioni dei software, storage protetto in data center multipli e sistemi ridondanti, è già nelle premesse in vantaggio.

Secondo, poi, l’interesse del cloud provider è pienamente allineato con quello del Cliente, perché le sorti del primo dipendono dalla qualità dei servizi che rende all’altro.

C’è quindi un impegno sul risultato finale mentre, nelle situazioni tradizionali, l’attenzione di ognuno dei soggetti coinvolti (staff, consulenti, fornitori) è circoscritta piuttosto al proprio limitato ambito di responsabilità.

Il cloud provider, inoltre, beneficia di economie di scala e di specializzazione completamente fuori dalla portata di un Cliente ordinario e, per via della sua esposizione, deve mantenere sempre alta la guardia nei confronti degli attacchi informatici.

Gli investimenti per garantire la sicurezza ormai sono altissimi e solo aziende con un focus mirato e grandissimi mezzi possono fronteggiare efficacemente minacce che a volte si annidano negli stessi algoritmi alla base degli standard di riferimento.

È il caso di Heartbleed. Così è stata chiamata la falla nel sistema di crittografia SSL, alla base di tutte le transazioni sicure su Internet, che era presente da anni negli strati più profondi dalla quasi totalità dei prodotti hardware e software in circolazione. Google ha identificato il problema, trovato un soluzione, l’ha applicata a tutta la sua rete e poi l’ha resa pubblica.

Heartbleed ha continuato a minare molti sistemi nelle more dell’aggiornamento e non è escluso che sia ancora presente in una quantità di dispositivi.

A testimonianza di quanto sopra, negli ultimi tempi sono stati violati i sistemi governativi e militari più riservati ma non si è mai avuta notizia di defaillance dei sistemi cloud dei provider primari: Amazon e Google.

I provider cloud, inoltre, impongono a chi si avvale dei loro servizi l’adozione di criteri di sicurezza stringenti e di best practice che vengono normalmente trascurati in ambito tradizionale.

Infine, in merito al rispetto della normativa sulla riservatezza dei dati, il cloud computing è un business globale che viene declinato secondo esigenze locali.

Ormai tutti i principali provider consentono di rispondere agli obblighi di conservazione dei dati riservati entro precisi confini geografico/amministrativi, permettendo al Cliente

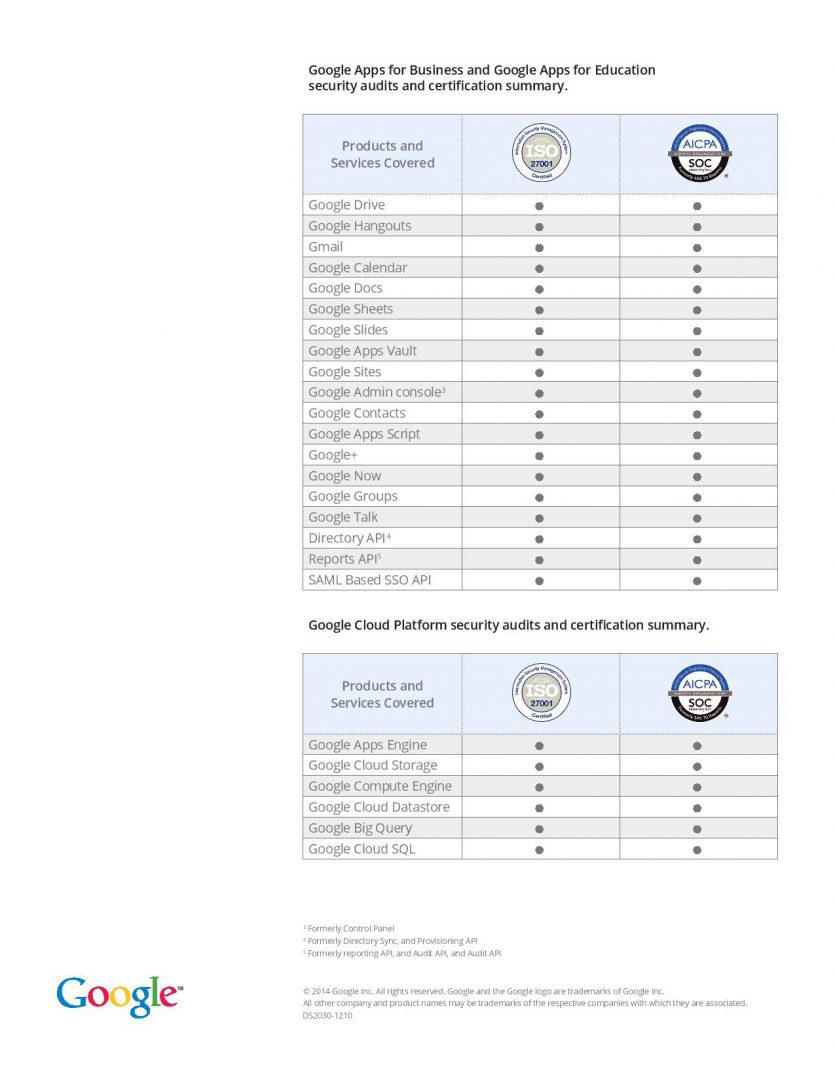

di scegliere in che zona archiviare i dati e di disporre, inoltre, di una gamma sconfinata di certificazioni e di opzioni crittografiche.

Ottenere tutte queste certificazioni avrebbe un costo insostenibile per una qualsiasi realtà normale.

Naturalmente, nessun sistema informatico è sicuro in modo assoluto e per esserlo a sufficienza deve essere impostato, gestito e controllato in maniera adeguata.

Il cloud computing richiede competenze e pone criticità diverse rispetto alle soluzioni informatiche tradizionali, ma rispetto ad esse consente di migliorare l’efficienza tecnica e la spesa ICT di un ordine di grandezza: un sicuro incentivo per affrontare il cambiamento.

Le certificazioni di sicurezza di Google Cloud

Google, inoltre, ha pubblicato un documento in cui rende note le proprie norme in fatto di sicurezza dei dati, trasparenza e privacy. Potete consultare il documento a questo link.